Lancement de la Suite Elastic 7.8.0

Nous avons le plaisir d'annoncer la disponibilité générale de la version 7.8 de la Suite Elastic. À l’instar de la plupart des offres Elastic, la version 7.8 est dotée d’un vaste éventail de nouvelles fonctionnalités pour Elasticsearch, Kibana, Logstash et Beats sans oublier des solutions propulsées par la Suite Elastic, à savoir Elastic Enterprise Search, Elastic Observability et Elastic Security. Avec cette version 7.8, nous voulons aider nos clients et nos utilisateurs à intégrer davantage de données dans Elastic, à en rationaliser la navigation et la gestion, à soutenir des investigations plus poussées mais aussi à mieux exploiter les données grâce à des outils spécialement conçus pour nos meilleurs cas d'utilisation.

Par ailleurs, nous continuons à améliorer les fonctions d’Elastic Cloud, l’endroit idéal pour déployer la Suite Elastic et nos solutions. Au cours des derniers mois, nous avons amélioré les capacités, proposé nos offres dans 35 régions du monde via des fournisseurs cloud de grande envergure et facilité les options d’achat pour Elastic Cloud. Bien entendu, la Suite Elastic 7.8 est d'ores et déjà disponible via Elastic Cloud – la seule offre Elasticsearch hébergée à proposer toutes les nouvelles fonctionnalités de cette version. Et si vous préférez une expérience autogérée, vous pouvez aussi choisir de télécharger la Suite Elastic et nos produits d’orchestration du cloud, Elastic Cloud Enterprise ainsi qu’Elastic Cloud pour Kubernetes.

Nous avons rempli notre portefeuille de fonctionnalités : pour en obtenir la présentation complète, nous vous invitons à lire nos articles de blog consacrés à nos différents produits séparément. Nous vous présentons ci-dessous les grandes lignes de notre nouvelle version.

La Suite Elastic : une navigation améliorée, des recherches dans les tableaux de bord et des visualisations

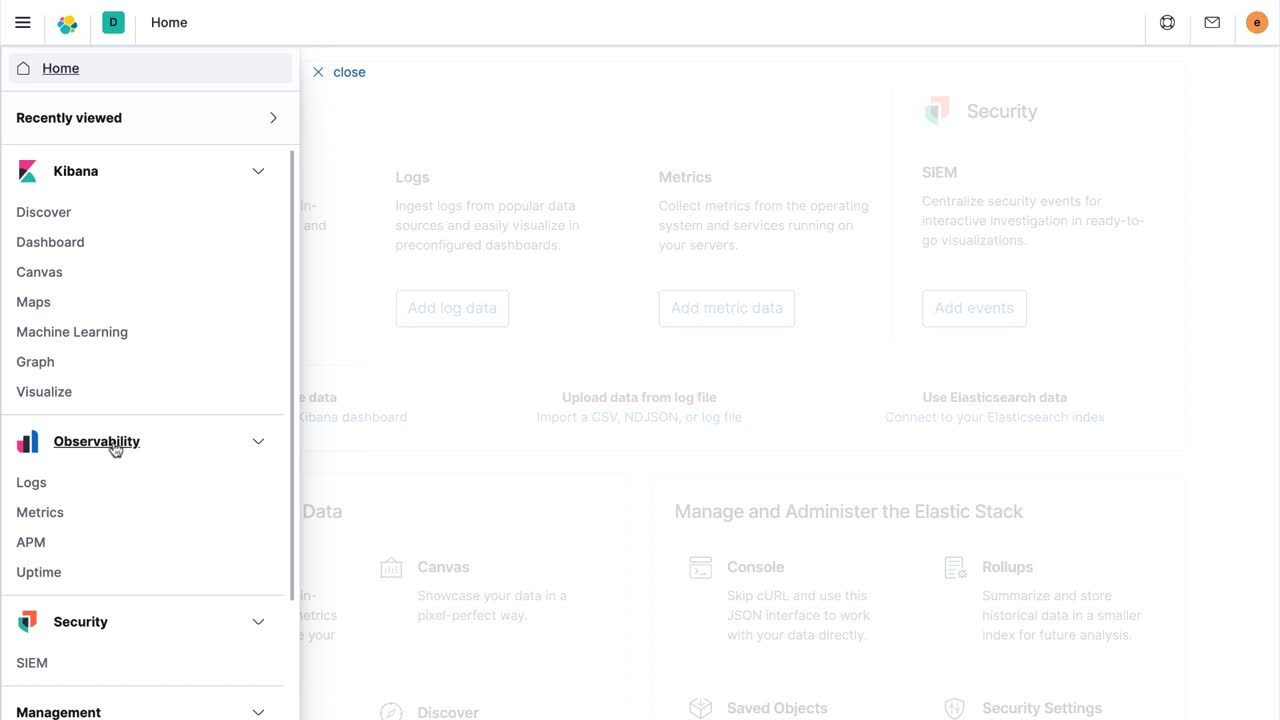

Une nouvelle navigation latérale organisée en fonction de vos cas d'utilisation

Kibana est la solution de la Suite Elastic qui permet à des millions d’utilisateurs de mener leurs tâches essentielles. Par exemple, les analystes novices envisagent de développer leurs premières visualisations de données à l’aide de Kibana Lens et d’Elastic Maps, tandis que les professionnels du monitoring chevronnés contrôlent l’état de leurs systèmes à l’aide de divers paramètres, comme les traces d’applications dans APM ou les mises à jour d’infrastructure dans Metrics. Enfin, les équipes en charge de la détection des menaces identifient en temps réel les cyberattaques et les éliminent grâce aux puissants outils de sécurité offerts par Elastic Security. Kibana est une solution indispensable pour les entreprises du monde entier, dotée d’une interface facile à utiliser qui accélère la réalisation des objectifs. Avec Kibana 7.8, nous simplifions l’expérience de nos utilisateurs en ajoutant à notre navigation latérale des sections dédiées à nos solutions Observability et Security mais aussi en regroupant les applications connexes dans chaque solution.

Des tableaux de bord plus puissants dotés de nouvelles fonctions de recherche et d’une capacité de création plus facile dans Kibana

Que vous soyez en charge des centres d’opérations de sécurité ou de la gestion des infrastructures, vous tomberez un jour ou l’autre sur un tableau de bord qui permet de monitorer l’état d’une activité essentielle. Les tableaux de bord sont une fenêtre vitale sur l’état d’un système, d’un programme ou d’un processus. Chez Elastic, nous nous efforçons donc d’en améliorer l’impact.

La version 7.8 nous permet d’atteindre cet objectif en fournissant de nouvelles fonctionnalités puissantes pour la recherche dans les tableaux de bord mais aussi en rationalisant les procédures d’ajout et de mise à jour des visualisations et des indicateurs des tableaux de bord. Grâce aux recherches, vous pouvez désormais développer des interactions accessibles en un clic entre les tableaux de bord et personnaliser la manière dont la destination est filtrée. En outre, vous pouvez créer des chemins d’investigation faciles à utiliser pour les équipes en charge de la détection des menaces. Au lieu d’une vue d’ensemble, elles bénéficient de tableaux de bord ciblés répertoriant les hôtes, les appareils et les adresses IP spécifiques. Vous pouvez aussi faire l’inverse, à savoir fournir un chemin en un clic aux équipes de monitoring leur permettant d’élargir une analyse particulière en tableau de bord d’observabilité complet afin de résoudre les problèmes sous un angle nouveau. La nouvelle version accélère le processus de création : il est désormais possible de concevoir et modifier des visualisations sous forme de tableaux de bord, puis d’explorer immédiatement en détail ces derniers.

Vous trouverez plus d’informations sur ces fonctionnalités et d’autres sujets dans les articles de blog consacrés à Kibana 7.8 et à Elasticsearch 7.8.

Elastic Enterprise Search : de puissants outils de gestion des expériences de recherche modernes spécialement conçus pour les tâches administratives

Des méthodes d’authentification d’entreprise parfaitement intégrées au processus d’autorisation au niveau des documents

La sécurité des informations dans les applications d’entreprise repose principalement sur le contrôle des accès au niveau des documents et l’authentification SAML. Il est donc essentiel de garantir l’intégration parfaite de ces deux mécanismes. La version 7.8 de Workplace Search associe la puissance de ces deux fonctionnalités à une expérience de recherche personnalisée, sécurisée et en toute sérénité qui s’adapte même aux grandes entreprises. Comme l’environnement de travail virtuel est déjà doté de l’authentification SAML et de la gestion centralisée des identités, Workplace Search allège la charge en matière de mise en œuvre et de support technique tout en garantissant une expérience sécurisée à tous les utilisateurs.

L’authentification SAML et les autorisations au niveau des documents sont disponibles dans les abonnements Platinum et Enterprise.

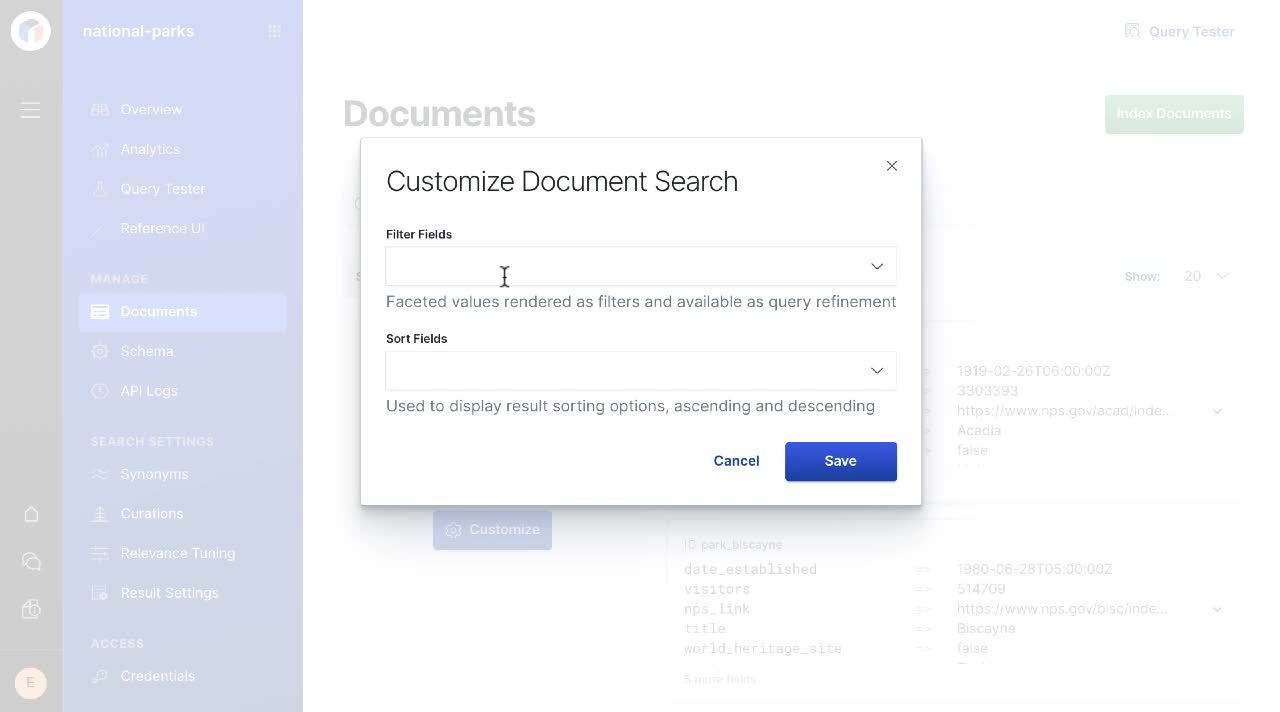

Suivi des données ingérées grâce à une vue configurable des documents

En règle générale, au fur et à mesure que les administrateurs ingèrent leurs données dans App Search via le point de terminaison ou la fonctionnalité de chargement JSON, ces données sont validées grâce à la fonctionnalité de visualisation des documents. Désormais, App Search permet de réaliser des interactions plus dynamiques avec les données en effectuant des recherches, triant et filtrant le contenu au fur et à mesure de son ingestion, sans devoir changer d’écrans.

Dans les abonnements Standard, Gold, Platinum ou Enterprise, la vue configurable des documents est disponible dans des déploiements autogérés ou Elastic Cloud d’App Search.

Soyez le premier à découvrir les autres nouvelles fonctionnalités d'Enterprise Search dans l'article de blog sur Enterprise Search 7.8.

Elastic Observability : visibilité élargie, monitoring et cartes des services intelligentes

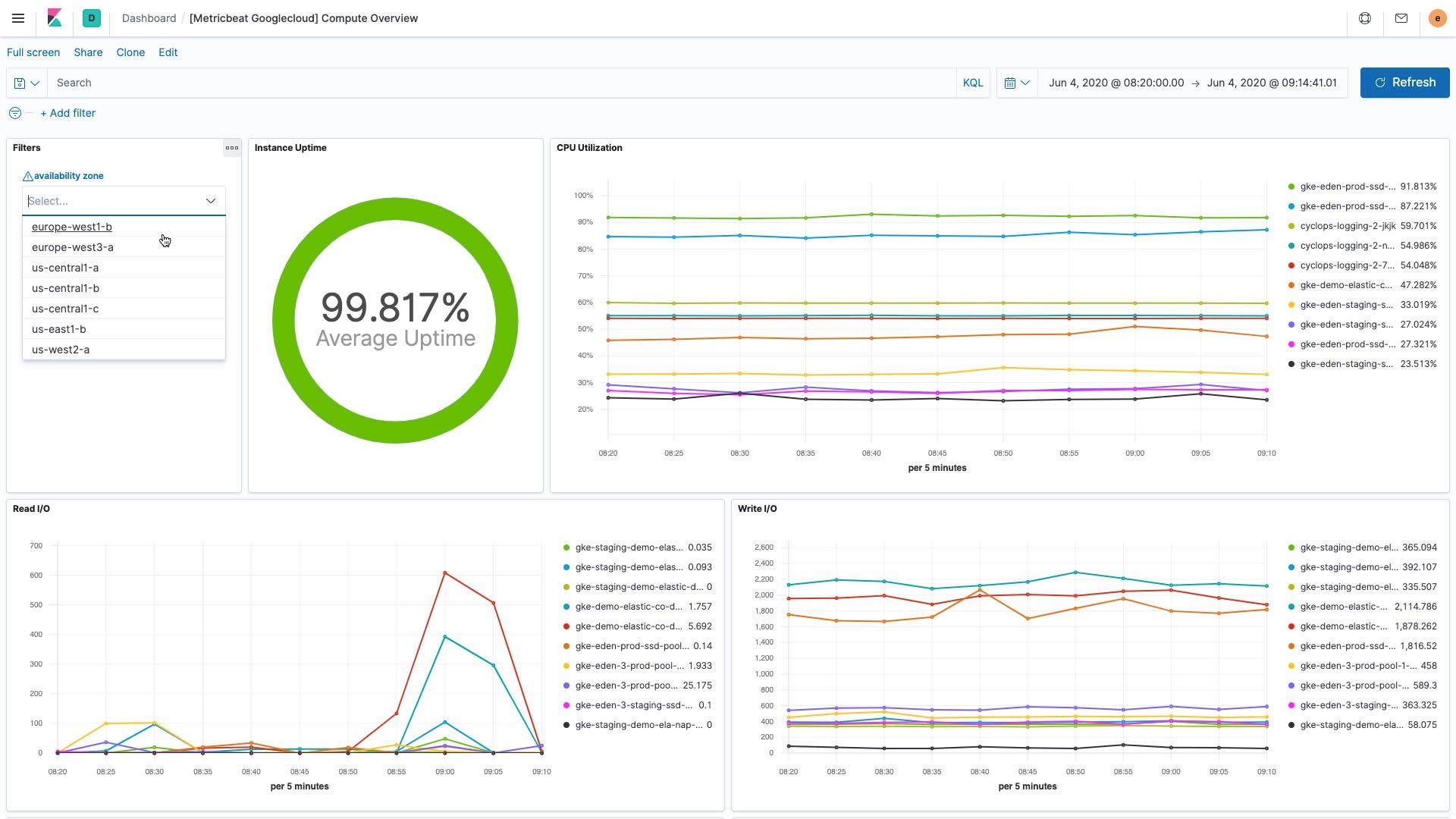

Visibilité complète des opérations de Google Cloud associée à une intégration étendue de Stackdriver

Face à l’augmentation des charges de travail transférées dans le cloud, il est essentiel d’en suivre les opérations. Dans le cadre des dernières versions, nous avons renforcé les fonctionnalités de monitoring du cloud prêtes à l’emploi pour tous les principaux fournisseurs cloud. En outre, nous élargissons les intégrations de Google Cloud afin de garantir la collecte de tous les indicateurs des opérations de Google Cloud (anciennement Stackdriver). Les opérations de Google Cloud comprennent les logs, les indicateurs et tous les autres événements de votre Google Cloud Platform, de ses applications et de ses services. Ainsi, vous pouvez répondre aux questions des utilisateurs sur la performance et la santé de leurs applications cloud. Grâce à cette intégration, les utilisateurs peuvent monitorer tout service de Google Cloud pris en charge par Stackdriver sur Elastic. Cette nouvelle intégration vient en complément des logs Google Could Stackdriver compatibles avec la version 7.7 afin de garantir une visibilité complète sur une seule plateforme.

Monitoring de la validité des certificats dans Elastic Uptime

Bien trop souvent, des fonctions sont indisponibles à cause de certificats de sécurité expirés, un problème facile à éviter. Les certificats expirés des sites orientés clients posent également un risque pour la réputation de votre entreprise : les navigateurs affichent un avis concernant le caractère non sécurisé de votre site, ce dernier est moins bien référencé dans les résultats de recherche de Google et les utilisateurs de votre site sont exposés à des risques de fraude et de vol d’identité.

Afin de suivre de manière automatique la validité des certificats et leur date d’expiration sur des hôtes et services monitorés, Elastic Uptime, un produit libre et ouvert de monitoring de la disponibilité des services, apporte des fonctionnalités TLS/SSL. Ainsi, les utilisateurs peuvent accéder sur une seule page dans l’application Uptime aux certificats détectés à l’aide des fonctions de monitoring déployées ainsi qu’à toutes les informations pertinentes, comme l’autorité émettrice, la date d’expiration, l’âge des certificats et leur expiration prochaine. Grâce à un suivi préventif, les utilisateurs peuvent remplacer les certificats avant qu’ils arrivent à expiration et éviter des problèmes susceptibles d’impacter leurs clients.

Cerise sur le gâteau, les utilisateurs n’ont rien à faire. Une fois passé à la version 7.8, Elastic Uptime identifie automatiquement les certificats installés et en contrôle la validité.

Des indicateurs d’état désormais affichés dans les cartes des services grâce au Machine Learning

Quoi de mieux qu’une carte des services représentant une vue d’ensemble de toutes les dépendances et relations ? La réponse est simple : une carte indiquant les services avec des problèmes de performances de manière simple et rapide.

Grâce à Elastic APM 7.8, nos cartes de services intègrent des indicateurs d’état reposant sur le Machine Learning. Les cartes de services extraient automatiquement les données de l’intégration du Machine Learning et les enregistrent dans Elastic APM. Ensuite, les nœuds des services sont colorés en rouge, en jaune ou en vert selon la gravité de l’anomalie liée à la performance des services. Grâce à cette hiérarchisation des informations sanitaires dans les cartes de services, le workflow du monitoring est plus proactif.

Lancées en tant que fonctionnalité bêta dans la version 7.7, les cartes fournissent une vue plus vaste des relations des différents services. Le Machine Learning identifie automatiquement les anomalies en matière de performances et émet des alertes en conséquence. En associant ces deux fonctionnalités puissantes dans une seule vue, vous simplifiez et accélérez les workflows d’investigation des opérateurs.

Pour en savoir plus sur les dernières fonctionnalités, consultez l'article de blog sur Elastic Observability 7.8.

Elastic Security : réponses plus rapides, actions optimisées et angles morts éliminés

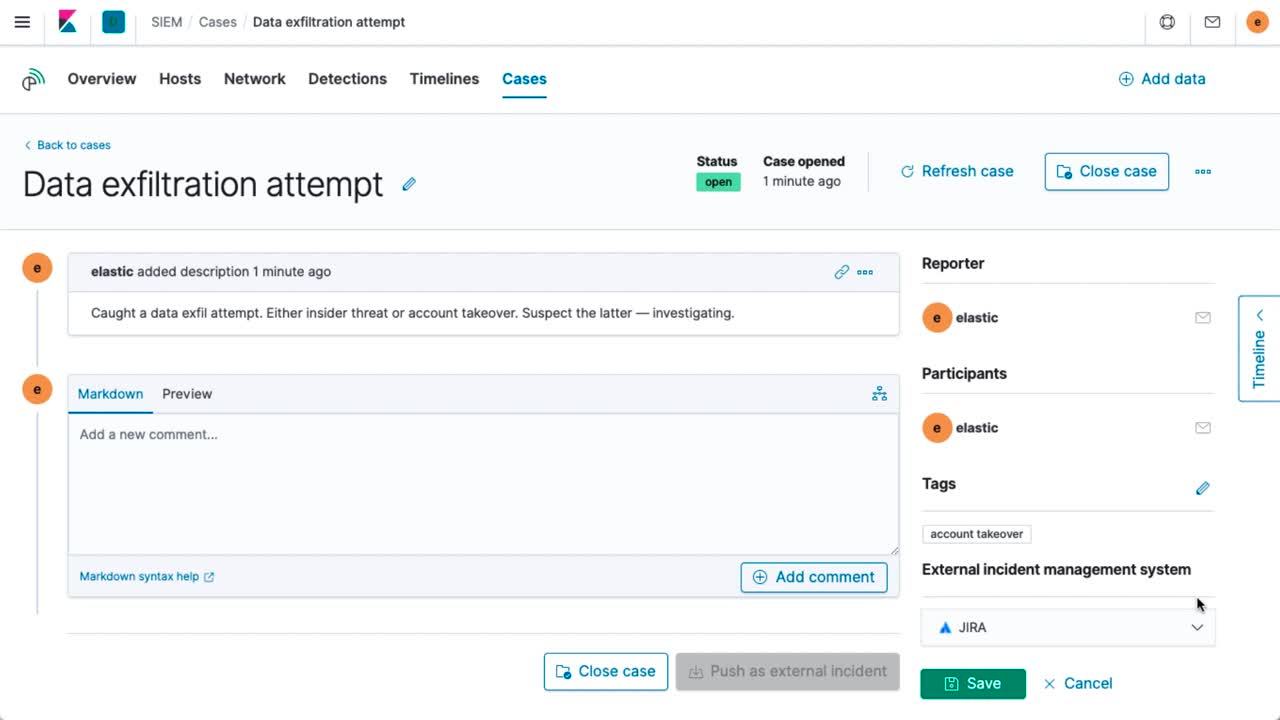

Réponses plus rapides grâce à l’intégration de la gestion des dossiers entre Elastic et Jira

Les professionnels de la sécurité sont plus efficaces quand ils disposent de solutions rapides et intuitives alignées sur les workflows naturels de leur service informatique et de leur équipe en charge des opérations de sécurité globales.

Par conséquent, nous avons continué à améliorer notre fonction intégrée de gestion des cas et développé des intégrations supplémentaires pour les outils populaires de workflow. Elastic Security 7.8 propose notamment une nouvelle intégration avec Jira Core, Jira Service Desk et Jira Software qui rationalise les workflows et diminue les changements de contexte tout en améliorant la productivité des analystes. À partir d’une simple interface, les utilisateurs d’Elastic Security peuvent mener une investigation, créer un cas, ajouter des commentaires et des investigations concernant la chronologie, puis créer ou mettre à jour un incident ou un problème dans JIRA afin de mener des actions, une fois qu’ils sont prêts à l’étape supérieure.

Une interface utilisateur puissante pour une exploration et des actions rapides

L’interface d’Elastic Security devient de plus en plus souple et intuitive. Cette dernière version donne aux professionnels de la sécurité un accès plus rapide aux données dont ils ont besoin et de nouvelles méthodes pour prendre des mesures immédiates, notamment des graphiques d’interaction permettant aux analystes de visualiser rapidement des données pertinentes pour le contexte donné mais aussi les requêtes ininterrompues et naturelles prises en charge. Les utilisateurs qui consultent les données dans une grille ou un tableau peuvent désormais élargir ou affiner un filtre global en deux clics. Ainsi, il leur est plus facile de repérer les plus petits problèmes comme les tendances générales. En outre, Elastic Security propose de nouvelles méthodes d’application et d’ajustement des filtres qui permettent d’organiser la chronologie des investigations, d’accélérer les prises de décisions et aux analystes de parcourir rapidement les différentes hypothèses.

Blocage de toutes les menaces grâce à de nouvelles protections prêtes à l’emploi

Elastic Security 7.8 propose un nouvel ensemble de règles prêtes à l’emploi pour identifier les menaces ciblant vos systèmes Linux. Cet ensemble détecte les différentes techniques d’attaque contre Linux et souligne les évasions possibles quand des utilisateurs malveillants tentent de cacher leurs activités frauduleuses via diverses tactiques, comme la suppression d’éléments de systèmes, la désactivation de services et l’utilisation d’outils locaux pour générer un nouveau terminal.

Elastic Security est dotée de règles de détection prêtes à l’emploi conçues par des experts internes en sécurité. Ainsi, les professionnels peuvent automatiser la détection d’un vaste éventail de menaces. Ces règles de détection fonctionnement à grande échelle : elles exploitent les données de tout votre environnement afin d’identifier les acteurs hostiles avant qu’ils ne provoquent des dommages et des pertes.

Ingestion facile des données des points de terminaison et de réseaux afin d’éliminer les angles morts

Grâce à Elastic Security 7.8 et à ses nouveaux modules Filebeat à la disposition des utilisateurs du monde entier, les équipes en charge de la sécurité ont accès un vaste éventail de données immédiatement disponibles. Avec les précieuses données tirées des appareils de sécurité réseau par Fortinet et Check Point, vous pouvez monitorer et analyser l’activité des réseaux. En parallèle, les données de points de terminaison provenant de la solution EDR de CrowdStrike Falcon fournissent un accès libre et ouvert à la télémétrie des hébergeurs.

L’accès à ces données et aux nombreuses autres sources d’informations compatibles avec Elastic Common Schema (ECS) permet de réaliser des analyses sophistiquées dans plusieurs environnements. Les tâches de Machine Learning, les règles de détection et les tableaux de bord dans Elastic Security sont conçus pour être compatibles avec les données formatées pour ECS, indépendamment de leur source.

Envie d'en savoir plus ? Cet article dédié à Elastic Security 7.8 vous dit tout.

Elastic Cloud : des opérations simplifiées, des options de déploiement élargies et une facturation rationalisée

Des opérations plus simples grâce à une API et un nœud aux rôles nouveaux.

Grâce à notre nouvelle API REST Elasticsearch Service, à notre interface de ligne de commande et à nos kits SDK de langage, vous pouvez désormais déployer, gérer et scaler automatiquement vos clusters, automatiser plus rapidement vos déploiements et réduire les erreurs. Ainsi, vos opérations gagnent en vitesse. Sur Elastic Cloud, le nouveau rôle du nœud coordinateur associe l’ingestion à la coordination des recherches dans un seul nœud dédié, ce qui permet de scaler des volumes plus importants dans ces domaines.

Davantage d’options de déploiement dans 35 régions

Désormais, nos solutions sont disponibles dans davantage de régions grâce à de nombreux fournisseurs de services cloud. Ainsi, vous pouvez accéder à Elastic Cloud notamment en Finlande, à Londres, aux Pays-Bas, à São Paulo, à Singapour, en Caroline du Sud, à Taïwan et à Tokyo. Concernant les charges de travail du secteur public, nous avons lancé AWS GovCloud en version bêta et obtenu la certification « In-Process » (En cours) moyenne de FedRamp.

Si vous préférez les solutions autogérées, nous avons ajouté de nouvelles fonctions à Elastic Cloud Enterprise 2.5 et à Elastic Cloud sur Kubernetes 1.1 afin de garantir des déploiements plus en douceur sur les infrastructures physiques, les machines virtuelles ou les conteneurs. ECE 2.5 comprend notamment la gestion du cycle de vie, tandis qu’ECK 1.1 améliore le support technique inter-clusters et permet de gérer de manière déclarative les utilisateurs et les rôles.

Votre activité, notre priorité

Nous nous engageons à vous fournir un service d’approvisionnement rationalisé répondant à vos besoins. Ainsi, nous venons de lancer les abonnements mensuels Gold et Platinum à Elasticsearch Service via Google Cloud Marketplace. Désormais, les clients Google Cloud peuvent trouver Elasticsearch Service directement sur la gauche de la console sous « Partner Solutions » (Solutions partenaires). Nous avons ajouté plusieurs fonctionnalités vous permettant de prévoir, comprendre et gérer vos dépenses sur Elastic Cloud. En effet, nous estimons qu’il ne faut pas être un expert-comptable diplômé pour comprendre ses factures.

Pour connaître toutes les nouveautés au sujet du cloud, lisez l’article récapitulatif sur Elastic Cloud.

Et ce n'est pas tout...

Loin de là. N'hésitez donc pas à consulter les articles de blog que nous consacrons à chaque produit pour découvrir toutes les nouveautés de la version 7.8 :

La Suite Elastic

Solutions Elastic

- Lancement d'Elastic Enterprise Search 7.8.0

- Lancement d'Elastic Observability 7.8.0

- Lancement d'Elastic Security 7.8.0

Elastic Cloud