Investigación principal de amenazas de Elastic Security Labs

8 de octubre de 2025

Lo que revela el Reporte de amenazas globales de 2025 Elastic sobre el panorama de amenazas en evolución

El reporte de amenazas globales de 2025 Elastic proporciona información actualizada sobre las tendencias de los adversarios y las estrategias de defensa derivadas de la telemetría del mundo real.

Destacado

Ingeniería de detección

Ver todo

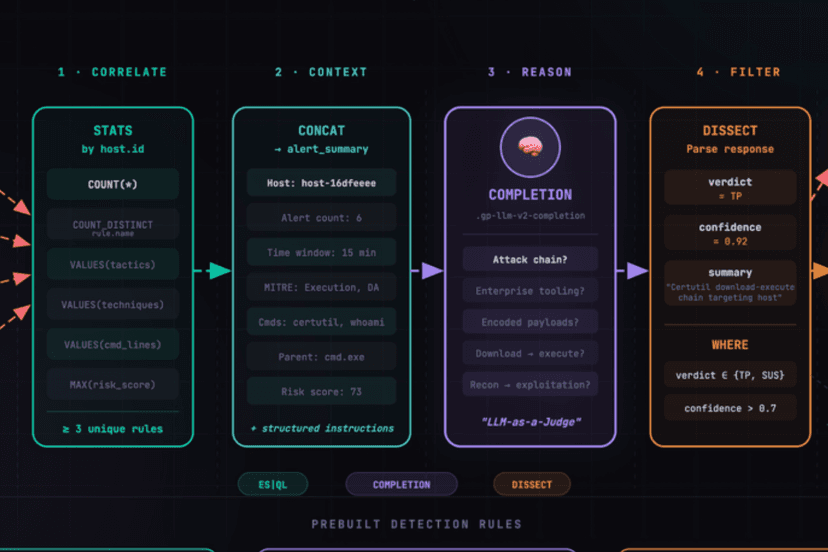

Más allá de los comportamientos: Ingeniería de detección aumentada por IA con ES|FINALIZACIÓN DE LA CUARTA CALIDAD

Descubre cómo funciona ES|El comando QL COMPLETION incorpora el razonamiento LLM directamente a las reglas de detección, permitiendo a los ingenieros de detección construir una triaje inteligente de alertas sin orquestación externa.

Investigación de una firma Authenticode misteriosamente malformada

Una investigación en profundidad que rastrea una falla de validación de Windows Authenticode desde códigos de error vagos hasta rutinas de kernel no documentadas.

Tomando SHELLTER: un marco de evasión comercial abusado en la práctica

Elastic Security Labs detectó la reciente aparición de ladrones de información que emplean una versión adquirida ilícitamente del marco de evasión comercial SHELLTER para implementar cargas útiles posteriores a la explotación.

Suplantación de identidad (phishing) y detecciones de Microsoft Entra ID OAuth

Este artículo explora el phishing de OAuth y el abuso basado en tokens en Microsoft Entra ID. A través de la emulación y el análisis de tokens, alcance y comportamiento del dispositivo durante la actividad de inicio de sesión, descubrimos señales de alta fidelidad que los defensores pueden usar para detectar y buscar el uso indebido de OAuth.

Análisis de malware

Ver todo

MIMICRAT: La campaña ClickFix entrega un RAT personalizado a través de sitios web legítimos comprometidos

Elastic Security Labs descubrió una campaña ClickFix usando sitios legítimos comprometidos para ofrecer una cadena de cinco etapas que termina en MIMICRAT, un RAT C nativo personalizado con C2 maleable, robo de tokens y túnel SOCKS5.

BADIIS hasta el hueso: Nuevas perspectivas para una campaña global de envenenamiento SEO

En noviembre de 2025, Elastic Security Labs observó una intrusión que afectaba a una organización multinacional con sede en el sudeste asiático. Durante el análisis de esta actividad, nuestro equipo observó diversas técnicas y herramientas post-compromiso empleadas para desplegar malware BADIIS en un servidor sitio web Windows, consistente con otras publicaciones del sector.

NANOREMOTE, primo de FINALDRAFT

La puerta trasera completa que llamamos NANOREMOTE comparte características con el malware descrito en REF7707 y es similar al implante FINALDRAFT.

RONINGLOADER: El nuevo camino de DragonBreath hacia el abuso de PPL

Elastic Security Labs descubre RONINGLOADER, un cargador de varias etapas que implementa la variante actualizada gh0st RAT de DragonBreath. La campaña emplea como arma los controladores firmados, la inyección de grupos de subprocesos y el abuso de PPL para deshabilitar Defender y evadir las herramientas EDR chinas.

Funcionamiento interno

Ver todo

La ilusión inmutable: Pwning tu kernel con archivos en la nube

Los actores maliciosos pueden abusar de una clase de vulnerabilidades para eludir restricciones de seguridad y romper cadenas de confianza.

FlipSwitch: una novedosa técnica de enganche de llamadas al sistema

FlipSwitch ofrece una nueva mirada a la elusión de las defensas del kernel de Linux, revelando una nueva técnica en la batalla en curso entre los atacantes cibernéticos y los defensores.

Investigación de una firma Authenticode misteriosamente malformada

Una investigación en profundidad que rastrea una falla de validación de Windows Authenticode desde códigos de error vagos hasta rutinas de kernel no documentadas.

Pilas de llamadas: No más pases libres para el malware

Exploramos el inmenso valor que las pilas de llamadas aportan a la detección de malware y por qué Elastic las considera una telemetría vital para los puntos finales de Windows a pesar de las limitaciones arquitectónicas.

Inteligencia de amenazas

Ver todo

Tomando SHELLTER: un marco de evasión comercial abusado en la práctica

Elastic Security Labs detectó la reciente aparición de ladrones de información que emplean una versión adquirida ilícitamente del marco de evasión comercial SHELLTER para implementar cargas útiles posteriores a la explotación.

De Sudamérica al Sudeste Asiático: La frágil red de REF7707

REF7707 tenía como objetivo un Ministerio de Relaciones Exteriores de Sudamérica empleando nuevas familias de malware. Las tácticas de evasión inconsistentes y los errores de seguridad operacional expusieron infraestructura adicional propiedad del adversario.

Apostar a los bots: investigar el malware de Linux, la criptominería y el abuso de las API de juegos de azar

La campaña REF6138 incluía criptominería, ataques DDoS y posible blanqueo de dinero a través de API de juegos de azar, lo que pone de relieve el uso por parte de los atacantes de malware en evolución y canales de comunicación sigilosos.

Código de conducta: intrusiones impulsadas por Python de la RPDC en redes seguras

Con la investigación del uso estratégico de Python por parte de la RPDC y la ingeniería social cuidadosamente diseñada, esta publicación arroja luz sobre cómo se violan redes altamente seguras con ataques cibernéticos efectivos y en evolución.

Machine learning

Ver todo

Detecta la actividad del algoritmo de generación de dominios (DGA) con la nueva integración de Kibana

Agregamos un paquete de detección de DGA a la aplicación Integraciones en Kibana. Con un solo clic, puede instalar y empezar a usar el modelo DGA y los activos asociados, incluidas las configuraciones de canalización de ingesta, los trabajos de detección de anomalías y las reglas de detección.

Automatización de la respuesta rápida de Security Protections al malware

Vea cómo estuvimos mejorando los procesos que nos permiten realizar actualizaciones rápidamente en respuesta a nueva información y propagar esas protecciones a nuestros usuarios, con la ayuda de modelos de aprendizaje automático.

Detección de ataques Living-of-the-land con nueva Integración Elástica

Agregamos un paquete de detección de vida de la tierra (LotL) a la aplicación Integraciones en Kibana. Con un solo clic, puede instalar y comenzar a usar el modelo ProblemChild y los activos asociados, incluidas las configuraciones de detección de anomalías y las reglas de detección.

Identificación de malware de balizas con Elastic

En este blog, guiamos a los usuarios a través de la identificación de malware de balizas en su entorno empleando nuestro marco de identificación de balizas.

AI generativa

Ver todo

Herramientas MCP: vectores de ataque y recomendaciones de defensa para agentes autónomos

Esta investigación examina cómo las herramientas de Model Context Protocol (MCP) amplían la superficie de ataque para los agentes autónomos, detallando vectores de explotación como el envenenamiento de herramientas, la inyección de orquestación y las redefiniciones junto con estrategias prácticas de defensa.

Resumen de los marcos de trabajo de Agentic

Los sistemas agentes requieren que los equipos de seguridad equilibren la autonomía con la alineación, garantizando que los agentes de IA puedan actuar de forma independiente y al mismo tiempo seguir siendo coherentes con los objetivos y controlables.

Elastic hace progresar la seguridad de LLM con campos e integraciones estandarizados

Descubre los últimos avances de Elastic en seguridad de LLM, centrados en integraciones de campo estandarizadas y capacidades de detección mejoradas. Descubre cómo la adopción de estos estándares puede proteger tus sistemas.

Incorporación de la seguridad en flujos de trabajo de LLM: el enfoque proactivo de Elastic

Sumérgete en la exploración de Elastic sobre la incorporación de seguridad directamente en los modelos de lenguaje grandes (LLM). Descubre nuestras estrategias para detectar y mitigar varias de las principales vulnerabilidades de OWASP en aplicaciones de LLM, lo que garantiza aplicaciones impulsadas por IA más seguras y protegidas.

Herramientas

Ver todo

WinVisor: un emulador basado en hipervisor para ejecutables en modo usuario de Windows x64

WinVisor es un emulador basado en hipervisor para ejecutables en modo de usuario de Windows x64 que utiliza la API de la Plataforma de Hipervisor de Windows para ofrecer un entorno virtualizado que permite hacer el logging de llamadas al sistema y realizar una introspección de memoria.

Situaciones de STIX: Hacer ECScapar tus datos de amenazas

Los datos estructurados de amenazas se suelen formatear con STIX. Para poder obtener estos datos en Elasticsearch, lanzamos un script de Python que convierte STIX a un formato ECS para que se ingiera en tu pila.

Bailando toda la noche con pipas nombradas - Lanzamiento del cliente de PIPEDANCE

En esta publicación, repasaremos la funcionalidad de esta aplicación cliente y cómo empezar a emplear la herramienta.

Clic, clic... ¡bum! Automatizar las pruebas de protección con Detonate

Para automatizar este proceso y probar nuestras protecciones a escala, creamos Detonate, un sistema que usan los ingenieros de investigación de seguridad para medir la eficacia de nuestra solución Elastic Security de manera automatizada.