O que é a análise de comportamento do usuário (UBA)?

Definição de análise de comportamento do usuário (UBA)

A análise de comportamento do usuário (UBA, pelas iniciais em inglês) é a prática de coletar e analisar dados de atividade do usuário para criar uma linha de base de seus padrões e preferências normais de comportamento. Ao desenvolver essas linhas de base para cada usuário e monitorar suas atividades em tempo real em relação a elas, a UBA ajuda as organizações a detectar irregularidades. Quando ocorre um comportamento suspeito, as equipes podem identificar possíveis ameaças à segurança, tentativas de acesso não autorizado e violações de dados.

Como funciona a UBA?

A análise de comportamento do usuário funciona coletando e analisando dados de atividade do usuário em seu sistema ou rede. Aqui está uma rápida visão geral de como ela funciona:

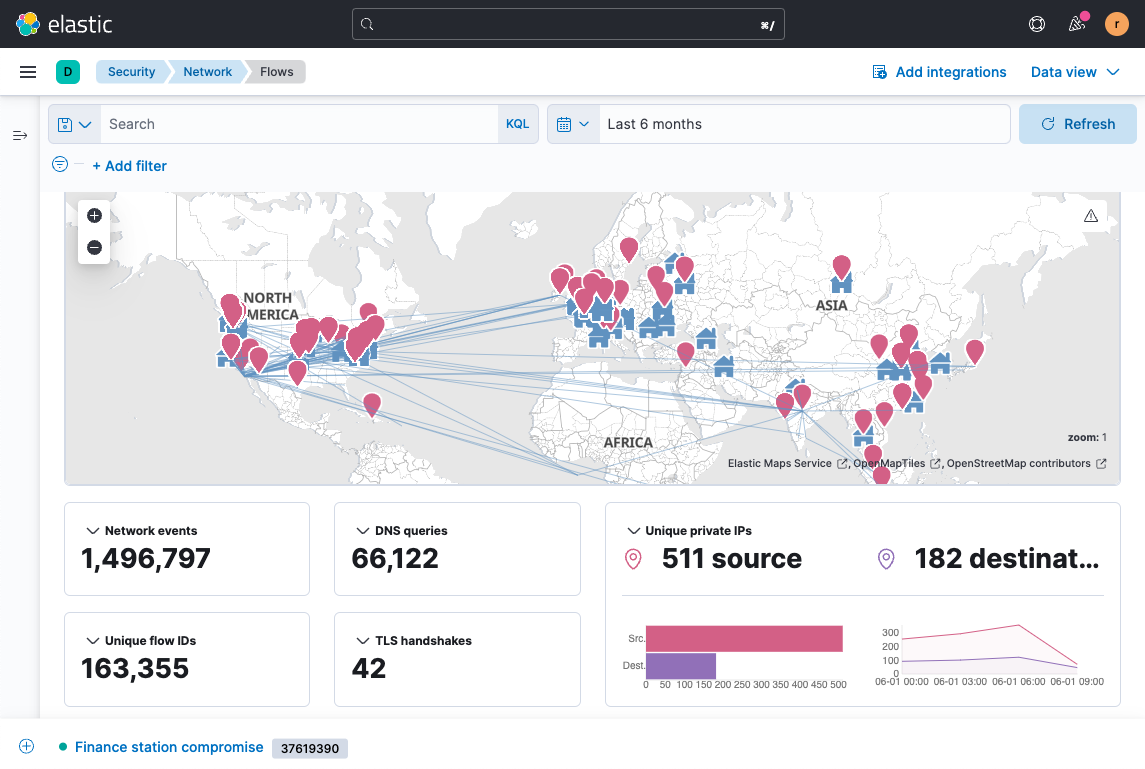

Primeiro, a UBA coleta dados sobre um usuário de diversas fontes e regiões em seu ambiente de TI, como arquivos de log, tráfego de rede e uso de aplicações. A UBA estabelece uma linha de base de comportamento normal para o usuário (incluindo atividades e interações comuns nas quais o usuário se envolve, bem como informações passivas, como a localização geográfica) por meio de um processo denominado criação de perfil comportamental.

Em seguida, a UBA aplica machine learning, modelagem estatística e outras análises avançadas para detectar desvios da linha de base do usuário ou do comportamento de pares que podem indicar tentativas de acesso não autorizado e outras ameaças à segurança. Ela examina essas anomalias para determinar seus riscos potenciais e, em seguida, atribui pontuações de risco com base em sua gravidade.

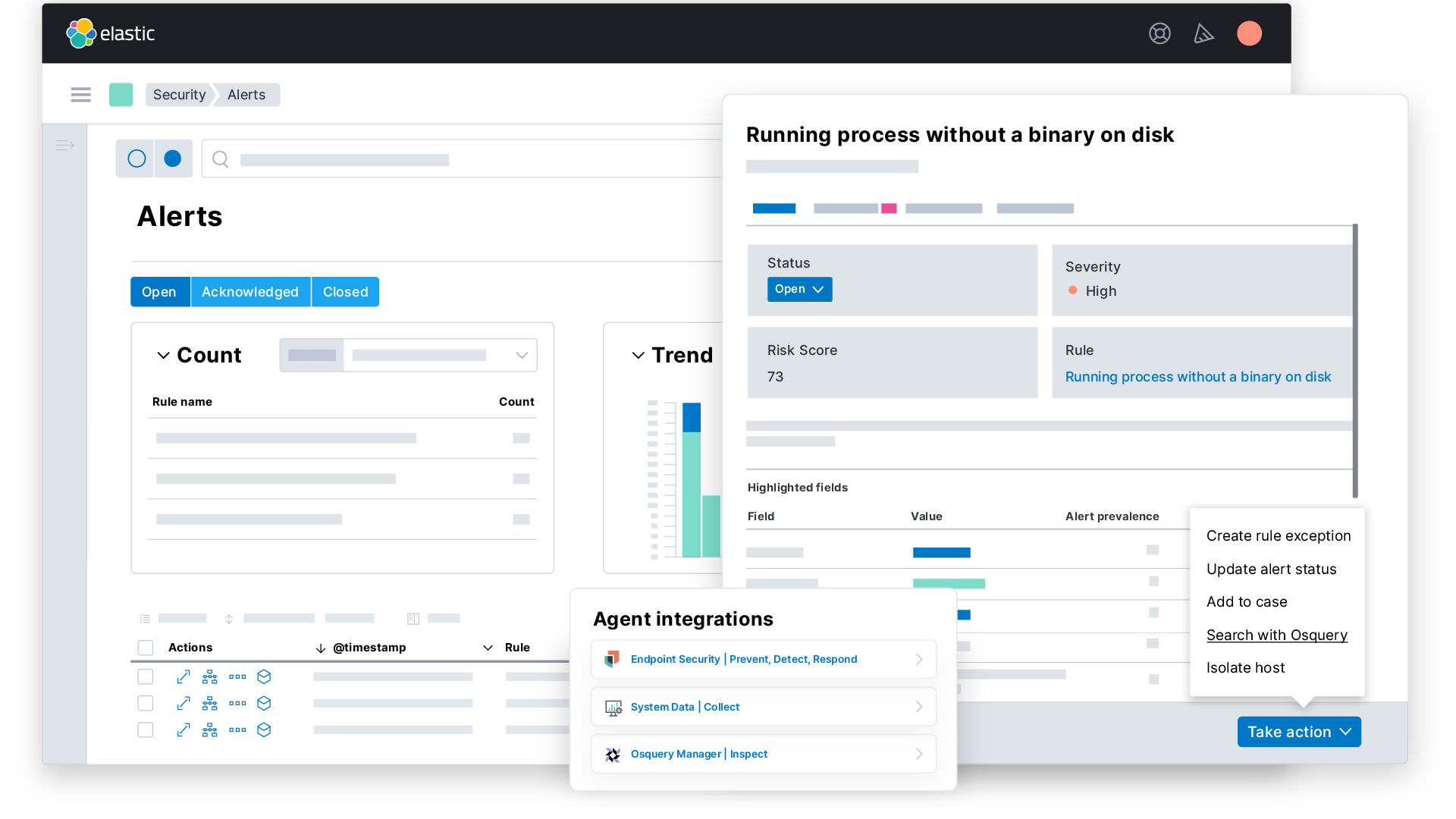

Se a detecção de anomalia exceder o limite de risco de uma regra de detecção, a tecnologia alertará a equipe de segurança, que poderá então investigar e responder à atividade potencialmente maliciosa.

A UBA garante que as linhas de base dos usuários não fiquem estagnadas, evoluindo constantemente para melhorar os perfis comportamentais dos usuários a cada ação. O machine learning atualiza constantemente as análises, procurando novos padrões de atividade e outros novos dados. Isso ajuda a UBA a ficar melhor na detecção de anomalia com o passar do tempo.

Por que a análise de comportamento do usuário é importante?

A análise de comportamento do usuário ajuda as organizações a detectar e responder a ameaças que usam contas de usuário, como ameaças internas, contas comprometidas, e uso indevido e abuso de privilégios. Estes são alguns exemplos de indicadores de ameaças internas e controle de contas:

- O usuário acessa um banco de dados que nunca usou antes e baixa dados sensíveis

- O usuário baixa quantidades anormalmente grandes de dados

- O usuário explora/acessa sistemas ou aplicações suspeitos

- O comportamento do usuário difere significativamente de outros que fazem o mesmo trabalho

A UBA também pode detectar invasores externos e outras ameaças que vêm de fora. Estes são alguns exemplos de ataques externos:

O usuário faz login em um local incomum, sugerindo comprometimento da conta

- Ataques de força bruta, como repetidas tentativas de login malsucedidas ou padrões de login estranhos que podem indicar que um invasor está tentando obter acesso

- Atividade de rede suspeita, como tentativas de comunicação de comando e controle ou de exfiltração de dados

- Outros comportamentos maliciosos, como tentativas de aumentar privilégios, explorar vulnerabilidades ou realizar ações não autorizadas

A UBA permite que as equipes analisem as atividades dos usuários que levam a um incidente de segurança, entendam o escopo do incidente e tomem as medidas apropriadas para mitigar o impacto. Os analistas recebem pontos de partida baseados em evidências para investigação, visualizações ricas para análises eficazes e acesso direto aos dados para resposta rápida. Ao monitorar o comportamento do usuário em busca de violações de políticas, a UBA pode detectar possíveis ameaças internas e também ajudar sua organização a cumprir os requisitos de conformidade.

A UEBA adapta-se continuamente com base nas mudanças nos padrões gerais do usuário para ajustar o que aciona seu limite de alerta. Para funcionários que realizam o mesmo trabalho, ela cria comparações entre grupos de pares, permitindo a detecção de anomalias em relação aos pares. Dessa forma, é menos provável que alterações coletivas nos perfis dos usuários se apresentem como anomalias que exigem investigação, e contas de usuários sem dados suficientes para uma linha de base podem ter suas atividades comparadas com as de seus pares.

O que é a análise de comportamento de entidades e usuários (UEBA)?

A análise de comportamento de entidades e usuários (UEBA, pelas iniciais em inglês) é um conceito de segurança cibernética cunhado pela empresa de análise Gartner em 2015. A UEBA reflete uma expansão dos objetivos da UBA.

A UEBA amplia a intenção da UBA ao analisar não apenas o comportamento do usuário, mas observando também o comportamento de outras entidades dentro do seu sistema, como dispositivos e endpoints. A UEBA avalia a atividade de usuários e entidades para obter uma visão clara do quadro geral de segurança. Ao monitorar e correlacionar vários pontos de dados, como comportamento do usuário, atividade do host e tráfego de rede, a UEBA identifica anomalias que podem indicar atividades maliciosas.

Tanto a UBA quanto a UEBA podem ser integradas a outros sistemas e ferramentas de segurança, como sistemas de gerenciamento de eventos e informações de segurança (SIEM), soluções de prevenção contra perda de dados (DLP) e EDR. Essas integrações melhoram a segurança geral do seu sistema ao proporcionar uma visão mais abrangente e integrada de ameaças e incidentes.

Qual é a diferença entre UBA e EDR (detecção e resposta de endpoint)?

A diferença entre UBA e EDR é que a detecção e resposta de endpoint é uma solução de segurança cibernética que monitora e responde a incidentes de segurança no nível do endpoint. Os endpoints são notebooks, servidores e outros dispositivos conectados a uma rede. A UBA, por outro lado, concentra-se na análise e no monitoramento dos padrões comportamentais de usuários individuais dentro de um sistema ou rede.

O EDR implanta sensores nesses endpoints e coleta dados diretamente deles. O EDR foi projetado para detectar e responder a uma ampla gama de ameaças baseadas em endpoints, incluindo infecções por malware e tentativas de acesso não autorizado. As equipes de segurança podem usar UBA e EDR em conjunto como parte de uma estratégia de segurança cibernética com defesa em profundidade.

Desafios e limitações da análise de comportamento do usuário

Existem alguns desafios da análise de comportamento do usuário a serem considerados:

- A UBA depende de dados precisos e abrangentes para gerar insights significativos. Fontes de dados incompletas ou inconsistentes ou outros problemas de qualidade dos dados limitarão sua eficácia.

- A desvantagem da UBA, como ferramenta analítica não determinística, é que não se pode esperar que ela detecte todos os verdadeiros positivos. Em relação aos métodos baseados em regras, a UBA normalmente tem uma atuação de destaque com novos vetores de ataque e técnicas inéditas e sofisticadas, mas ela não é perfeita.

- Por outro lado, os algoritmos de UBA podem produzir alertas falsos positivos para um comportamento normal do usuário. Isso pode criar um trabalho desnecessário para sua equipe.

- É possível que você se depare com preocupações éticas e de privacidade se estiver coletando e analisando dados de usuários para a UBA. Sua organização precisa garantir que medidas adequadas de consentimento e privacidade estejam em vigor.

- A UBA lida com grandes volumes de dados gerados por todos os usuários da sua rede. Para tecnologias mal preparadas, o processamento e a análise de quantidades tão vastas de dados podem sobrecarregar os recursos do sistema.

Sua organização pode superar esses desafios investindo tempo em práticas adequadas de higiene, normalização e armazenamento de dados. Outras prioridades poderão incluir a garantia do cumprimento da privacidade e a combinação da UBA com outras medidas de segurança para uma estratégia de defesa abrangente.

Segurança com a Elastic

Utilize a analítica de segurança de última geração do Elastic Security para prevenção, investigação e resposta a ameaças com rapidez e escala. O Elastic Security permite:

- Monitoramento contínuo. Colete e prepare dados de todo o seu ambiente digital, retenha-os indefinidamente e analise-os com eficiência.

- Investigação e resposta. Ofereça à sua equipe acesso rápido a dados de muitos anos, fluxos de trabalho ágeis e funcionalidades completas de colaboração.

- Proteção automatizada contra ameaças. Reduza os riscos monitorando e protegendo todo o seu ambiente digital em tempo real.

- Caça a ameaças. Conte com a velocidade, os insights valiosos e o contexto rico de que você precisa para detectar ameaças que chegam de surpresa e também as esperadas.

Comece a usar o Elastic Security hoje para proteger sua organização amanhã.

Recursos sobre UBA

- User behavior analytics with the Elastic Stack at Elastic Cloud (Análise do comportamento do usuário com o Elastic Stack no Elastic Cloud)

- Elastic Security for SIEM e análise de segurança

- 3 technologies CISOs should adopt next to drive organizational resilience and growth (Três tecnologias que os CISOs devem adotar para aumentar a resiliência e o crescimento organizacionais)