Elastic Securityは世界初かつ唯一のAIを活用したセキュリティ分析ソリューションへと進化

前回の記事では、セキュリティ情報およびイベント管理(SIEM)ソリューションの歴史について、収集から組織的な検知、対応とオーケストレーションに至るまで説明しました。現在、私たちはSIEM 3.0革命において揺るぎない位置を占めており。セキュリティオペレーションセンターのあらゆるプロセスに生成AIを適用することに注力して、大きな成功を挙げています。Elastic Securityは、アナリストの主なワークフローすべてを加速する生成AIを備えた、世界初かつ唯一のセキュリティ分析ソリューションを提供することにより、この変革をリードしています。このソリューションは、既存のチームを最大限に生かすとともに、新しいメンバーがより迅速かつ正確かつ効率的に業務を開始できるようにします。

AIを活用したセキュリティ分析の導入

Elastic Securityの急加速

Elastic Securityは、現代のセキュリティチームが抱える課題に対応できる、史上初かつ唯一のAIを活用したセキュリティ分析ソリューションです。このソリューションは、検索拡張生成(RAG)を取り入れたElasticsearch AI プラットフォーム上に構築されています。RAG は、大規模言語モデル(LLM)が特定の質問に答えるために必要なすべての適切なコンテキストを備えていることを保証する究極の手段であり、カスタマイズされた応答をすることを可能にします。正しいコンテキスト、あるいはそのコンテキストを検索し取得する効率的で高速かつ強力な方法がなければ、LLMは訓練に用いた公開データと同程度の性能しか発揮できません。RAGを使用すると、特に毎分変化するセキュリティ分析プラットフォーム内のデータの場合には時間とコストがかかる、LLMの継続的な再トレーニングをする必要がなくなります。

Elasticのソリューションは、Elastic Securityを市場の他のすべてのソリューションと区別する3つの基本原則によって定義されています。

原則1:分散データメッシュアーキテクチャー

課題:すべてのデータを分析する

検知エンジニアがコンテンツを作成したり、アナリストがアラートをトリアージしたり、インシデント対応者がインシデントを修復したりする前に、セキュリティチームが環境を可視化する必要があります。CIS Top 18が数十年にわたって可視化を最優先事項としてきたのには理由があります。見えないものは保護できないということです。

残念ながら、特にクラウドへの移行に伴うデータ量の急激な増加により、完全な可視性を求めることは困難になっています。セキュリティチームは、保護すべきデータの価値ではなく、予算的、技術的な制限に基づいて決定を下すことを余儀なくされています。多くのセキュリティチームは、情報がアクティブなシステムから安価なデータストレージにすばやく移動されるデータレイクのアプローチを採用しており、ストレージは必要な際にアクセスされます。

こうしたデータレイクは、情報を保存する際の経済的な課題には対処できますが、組織の損害や損失を防ぐのに十分な速さで情報にアクセスするという運用上の問題は解決できません。かつてのLog4j攻撃を覚えているでしょうか。あの時は、自社が影響を受けているかどうかを判断するのに多くの企業が苦労しました。データが凍結sされたストレージにあるチームは、時間枠を推測して確認し、凍結データの一部を元に戻してから検索するというプロセスを繰り返す必要がありました。チームは、保存されているすべてのデータを元に戻してから確認するまで判断を下すことができませんが、これを行うためにかかる時間はあまりに膨大なものでした。データレイクは価格が手頃であるだけでなく、検索可能である必要もあります。

最新のSOCは分散している

データには重力があります。

分散ネットワーク上でデータを移動させるのは高くつきます。クラウド内のリージョンやクラウドプロバイダーを移動して、追加のデータ伝送サービス(DTS)料金を支払ったりする場合は特にそうです。さらには、膨大な量のハードウェアとエンジニアを必要とする情報のモノリシックコピーを構築する費用や、データプライバシー規制により特定の地域においてはそもそもこれが不可能であるという事実も考慮すべきです。

Elasticを使用すると、データが生成または収集される場所の近くにデータを保持できます。Elasticの分散データメッシュアーキテクチャにより、システムを主要なクラウドプロバイダーやオンプレミスに置き、セキュリティ操作を行うメインのSIEMとして1つのシステムを指定できます。このソリューションはアナリストにとっては一元化された1つのSIEMとして表示されるので、つながっているシステム全体にわたる検索が簡素化されます。セキュリティアナリストは、検知、機械学習モデル、脅威ハンティング、アラートトリアージ、インシデントレスポンス、その他のユースケースを分散型セキュリティクラスターで実行するために、メインシステムを離れる必要はありません。

凍結されたデータの検索 — 高速

Elasticの分散データメッシュアーキテクチャーにより、何年分ものデータを手頃な価格で保存できるようになりました。次の課題は、この情報にアクセスする速度です。Elasticはここでも市場をリードしています。Elastic Securityは、これまで不可能だったことを可能に、かつシンプルにします。Randstad NetherlandsやTexas A&Mなどの企業でミリ秒単位の検索を実現した実績を持つElastic Securityは、その速度とスケールで新規ユーザーを常に驚かせています。Elastic は、検索可能スナップショットと呼ばれる独自の機能を使用して、S3 などの凍結されたデータを、元に戻すことなく数秒で検索できます。これにより、たとえ数か月から数年にわたるデータであっても、セキュリティ分析を非常に高速かつ手頃な価格で行えます。

遅くて扱いにくいデータレイクではなく、Elasticの分散データメッシュでセキュリティチームの運用を効率化しましょう。次に「この問題は発生していますか」と尋ねられたとき、完全に自信を持って答えられます。

原則2:セキュリティに対するオープンで透明性のあるアプローチ

Elastic Securityは長年にわたり、オープン性と透明性に取り組んできました。これは組織がサイバーセキュリティのリスクを評価し軽減するために不可欠です。テクノロジーを採用するということは、提供している組織に信頼を置いていることであり、隠し事をするようでは信頼を得られません。

以前、Elasticはこう述べました。「 [オープンセキュリティ]とは、セキュリティベンダーがオープンな環境で作業を行い、コード、検知ルール、成果物を共有して、侵入やエクスプロイトからシステムを真に保護する方法についての理解を深めることを意味します。これは、セキュリティソフトウェアを改善して全員が恩恵を受けられるようにするための共同の取り組みです」。このオープン性は利他的であると同時に利己的です。なぜなら、全体が利益を得られるなら自らも利益を得られるからです。サイバーセキュリティは、十分な予算をかけられる企業だけのものではあってはなりません。世界中の誰もがサイバー攻撃の被害者になる可能性があるのですから、世界中の誰もがエンタープライズグレードのサイバーセキュリティを利用できるべきなのです。攻撃の増大を食い止めるためには、セキュリティを民主化する必要があります。

オープンなデータスキーマは、Elastic Securityの基盤の一部です。Elasticの標準化されたオープンソーススキーマであるElastic Common Schema(ECS)を使用するか、その他のスキーマ統合を使用するかを問わず、あなたのデータはあなたが自由に使用できます。ECSは「一度書けばどこでも実行できる」検知ルールを実現し、検知ロジックを変更することなく新しいデータソースを簡単にオンボードできる柔軟性をチームにもたらします。ECSは脆弱性、脅威インテリジェンス、メールログなどの新しいタイプのセキュリティデータをサポートするために継続的に進化しており、無数のベンダーや組織に採用されています。さらに勢いを増すため、Elasticは最近、OTel Semantic ConventionにECSを供与しました。

Elasticは、新しいスキーマと長年確立されたスキーマの両方をサポートし、それらを使用する組織がElastic Securityの強力な分析を活用できるようにします。たとえば、Amazon Security LakeのOCSFにマッピングされたデータを保存している場合、そのデータをECSに変換するための事前構築されたOCSF統合を提供しています。同様に、Common Event Format(CEF)に多額の投資をしている場合、CEFからECSへの統合も用意しています。Elasticはこうしたオープン性という思想に基づいて設立されており、今後ともそのあり方を追求し続けます。

原則3:セキュリティ運用への統一されたアプローチ

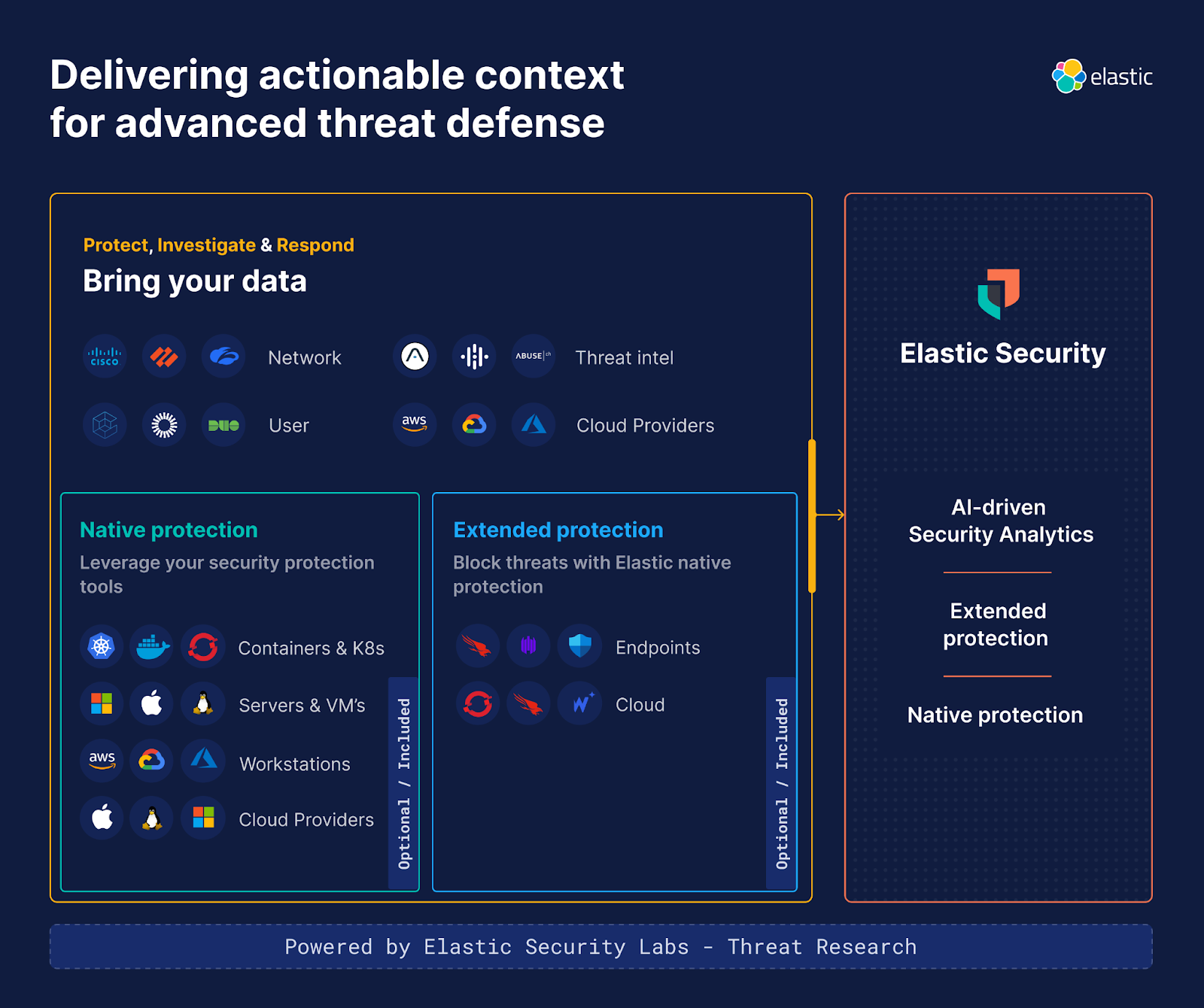

Elastic Securityには1つの使命があります。それは、民主化されたエンタープライズグレードのセキュリティで世界中のデータを攻撃から保護することです。この使命には、既存のセキュリティエコシステムにエンドツーエンドのワークフローを導入することや、セキュリティツールを豊富に揃える余裕がない、または入手できないユーザーのために、セキュリティ機能をネイティブに提供することが含まれます。Elastic が構築、提供、販売するソリューションは、豊富なオプションと機能を備えたElastic Securityのみです。多くのお客様は、私たちと共に次のように成長していきます。

分析から始める: 従来のSIEMをAIを活用したセキュリティ分析ソリューションに置き換えることで、実績のあるSOCワークフローの高速版を実装し、セキュリティ組織において新しいプロセスを可能にします

拡張保護機能の獲得: CrowdStrike、SentinelOne、Microsoft Defender、Wizなどから生のイベントをElasticに追加することで、検出とレスポンスの拡張を即座に取得できます。

- ネイティブ保護機能による強化や置き換え: レガシーなポイントソリューションをElasticのネイティブ保護機能で強化または置き換えます。

Elasticセキュリティは前進し続ける

このブログでは、私たちが築き上げている原則と、生成AIの未来に向けて私たちがどのように進んでいるかを取り上げました。Elasticのソリューションは、セキュリティチームの効率を可能な限り高めるように構築されており、限界を広げていくセキュリティソリューションを提供できることを嬉しく思います。

私たちのチームは、AIを活用したセキュリティ分析をリードしていることを大変嬉しく思っています。この記事では、ソリューションとして前進するための原動力について述べましたが、次の記事ではさらに深いところまで追求していきましょう。このブログで説明した原則については、最終回でさらに詳しく説明します。最終回では、Elasticのコア機能の概要と、セキュリティ運用を効率化する方法について取り上げます。それまでの間、近日開催されるウェビナー「 よりスマートな戦い方:AIで貴社のSOCを後押し」に登録してはいかがでしょうか。それでは、最終回をお楽しみに!

本記事に記述されているあらゆる機能ないし性能のリリースおよびタイミングは、Elasticの単独裁量に委ねられます。現時点で提供されていないあらゆる機能ないし性能は、すみやかに提供されない可能性、または一切の提供が行われない可能性があります。

このブログ記事では、それぞれのオーナーが所有・運用するサードパーティの生成AIツールを使用したり、参照したりしている可能性があります。Elasticはこれらのサードパーティのツールについていかなる権限も持たず、これらのコンテンツ、運用、使用、またはこれらのツールの使用により生じた損失や損害について、一切の責任も義務も負いません。個人情報または秘密/機密情報についてAIツールを使用する場合は、十分に注意してください。提供したあらゆるデータはAIの訓練やその他の目的に使用される可能性があります。提供した情報の安全や機密性が確保される保証はありません。生成AIツールを使用する前に、プライバシー取り扱い方針や利用条件を十分に理解しておく必要があります。

Elastic、Elasticsearch、ESRE、Elasticsearch Relevance Engine、および関連するマークは、米国およびその他の国におけるElasticsearch N.V.の商標、ロゴ、または登録商標です。他のすべての会社名および製品名は、各所有者の商標、ロゴ、登録商標です。