Elastic Security: proteção para meus hosts com segurança de endpoint

Visão geral

Introdução ao Elastic Security

Elastic Security é uma solução de segurança unificada que reúne segurança de SIEM, endpoint e nuvem em uma única plataforma. Isso torna mais fácil proteger, investigar e responder a eventos de segurança de todas as partes do seu ambiente. Saiba como o Elastic Security ajuda você a proteger sua organização no vídeo abaixo:

Comece a trabalhar com o Elastic Security

Experimente o Elastic Security com esta demonstração interativa.

Integre seus dados

Crie uma conta do Elastic Cloud

Antes de começar a usar o Elastic Security for Endpoint, certifique-se de ter configurado primeiro a solução Elastic Security for SIEM. Caso ainda não tenha feito isso, confira o guia de primeiros passos do Elastic Security for SIEM.

Se você já configurou o Elastic Security for SIEM, continue seguindo as instruções abaixo:

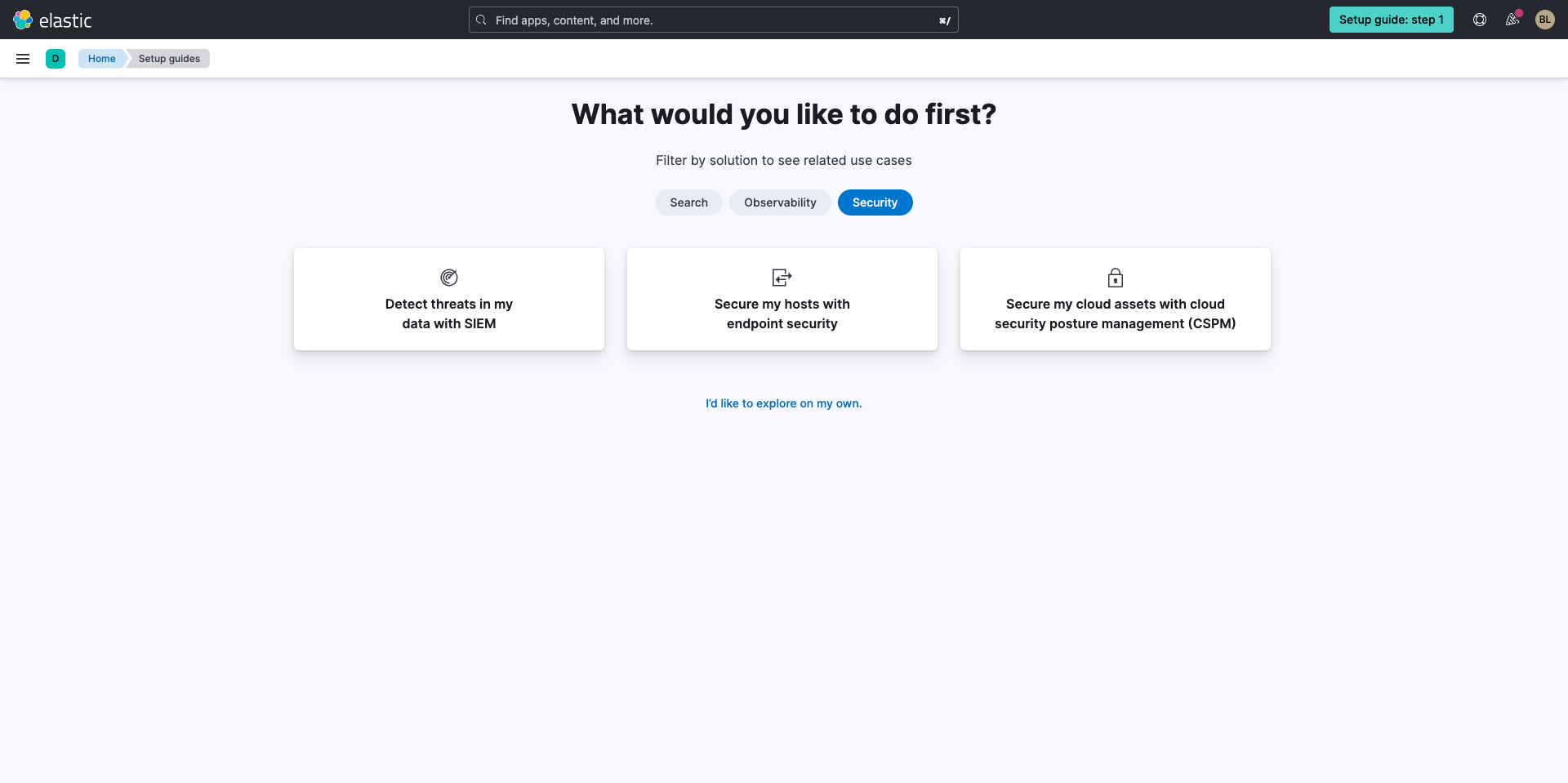

Quando sua implantação estiver pronta, na guia Security, selecione Secure my hosts with endpoint security (Proteger meus hosts com segurança de endpoint).

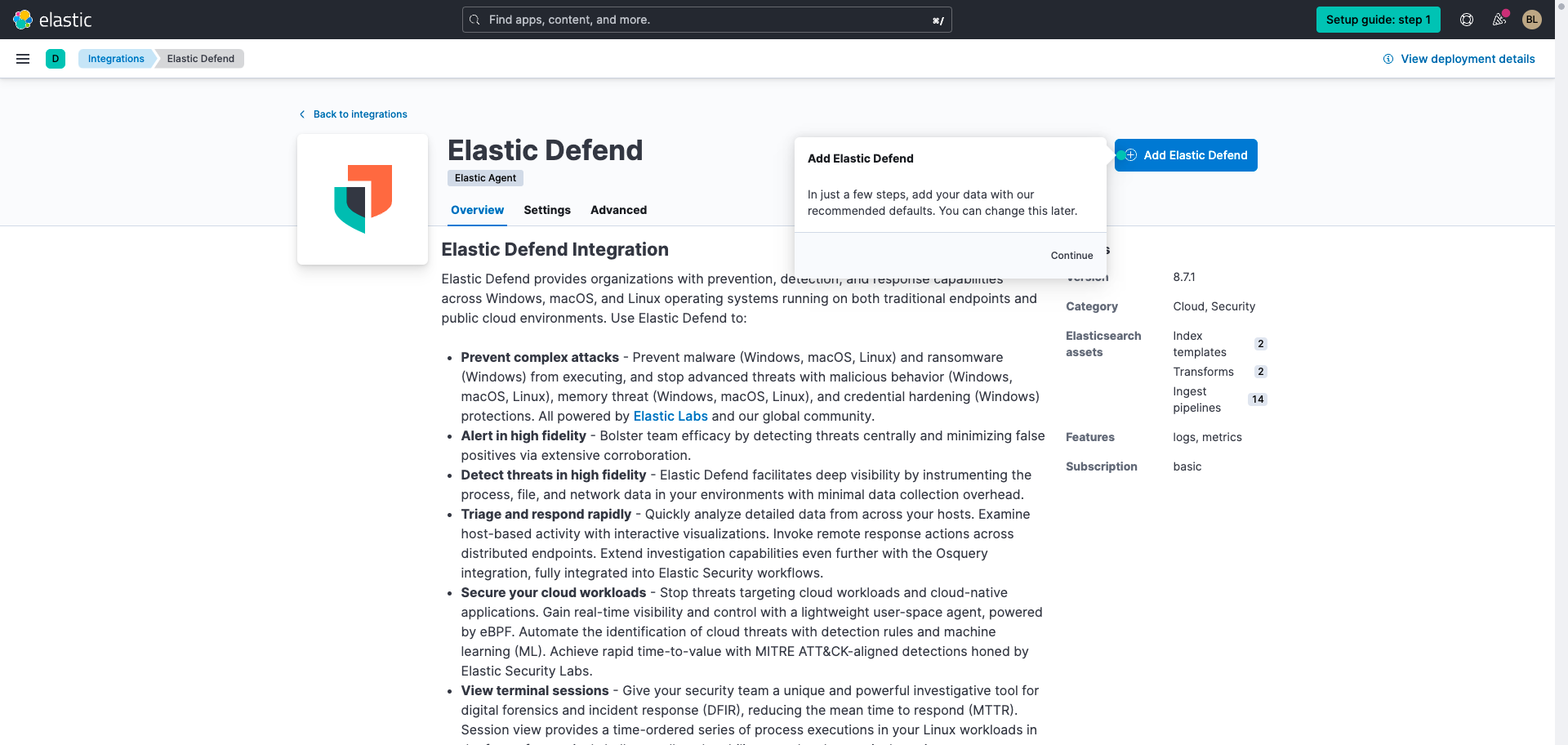

Você precisará instalar o Elastic Agent com a integração do Elastic Defend, caso ainda não tenha feito isso com o Elastic Security for SIEM. O Agent tem centenas de integrações prontas para uso disponíveis. O Elastic Defend é uma solução de segurança de endpoint que fornece funcionalidades de prevenção, investigação e resposta com profunda visibilidade da atividade baseada no host.

Para saber como começar a usar o Elastic Defend e o Elastic Agent, confira este tour guiado ou siga as instruções abaixo:

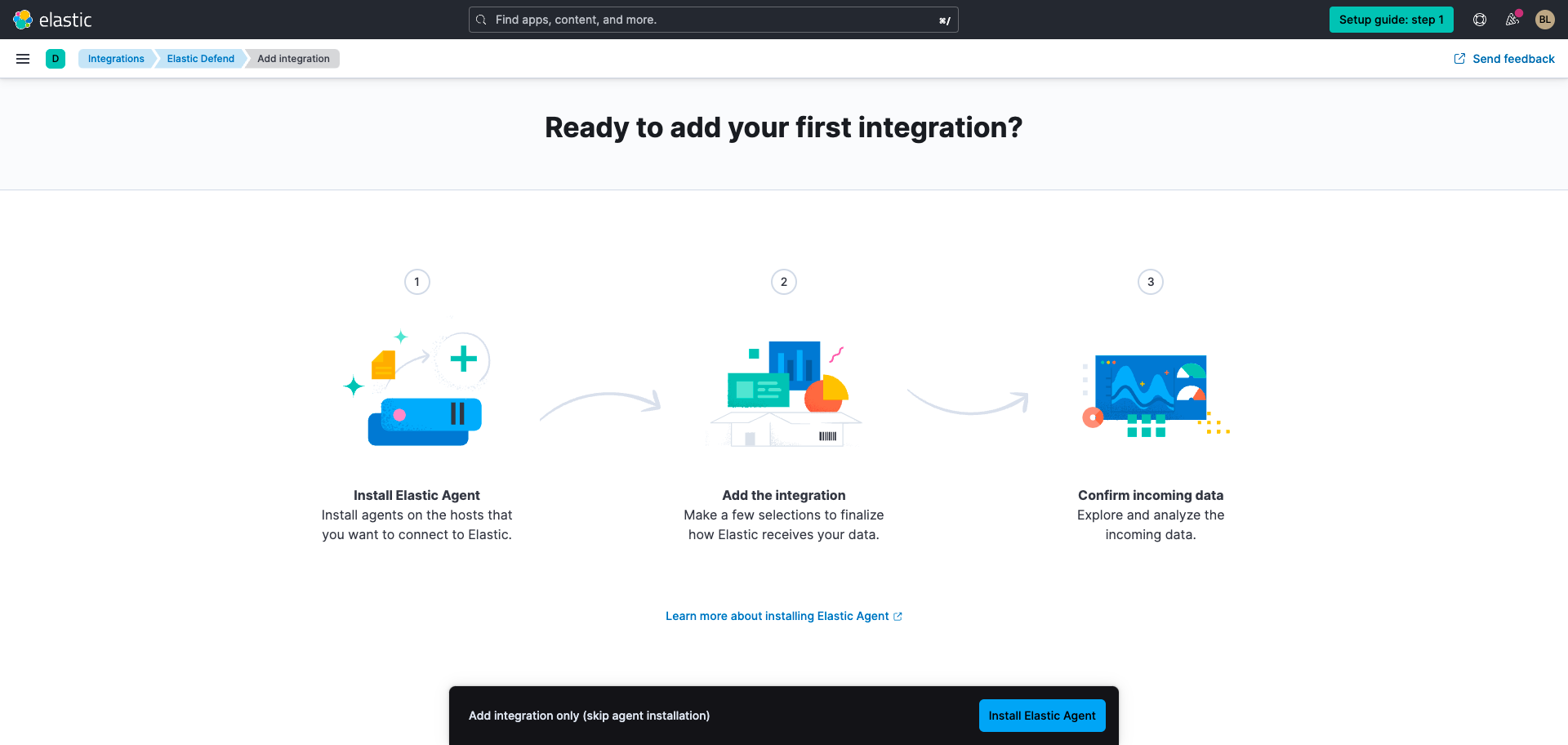

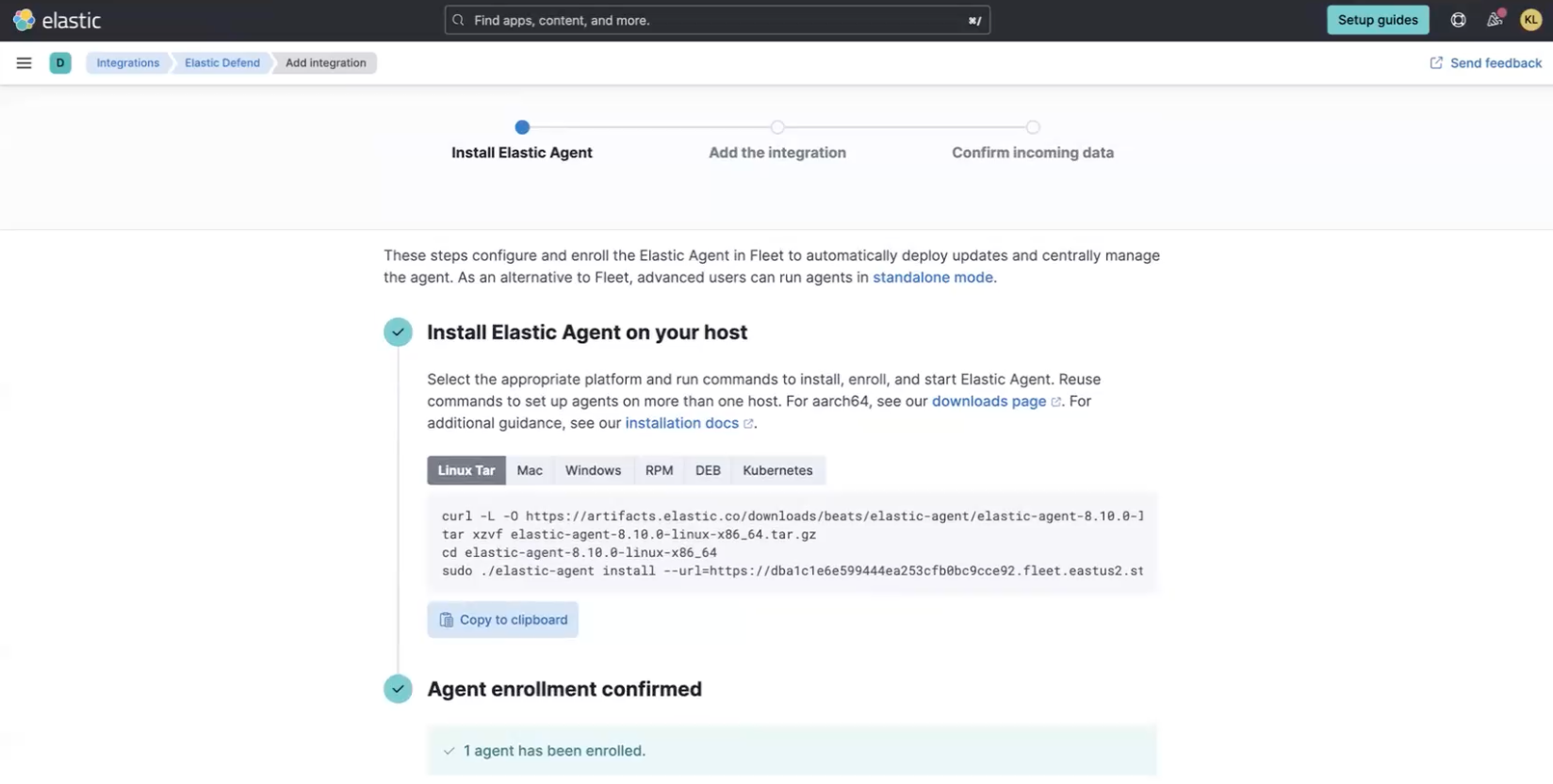

Ao selecionar Add Elastic Defend (Adicionar o Elastic Defend), você deverá instalar o Elastic Agent em um host.

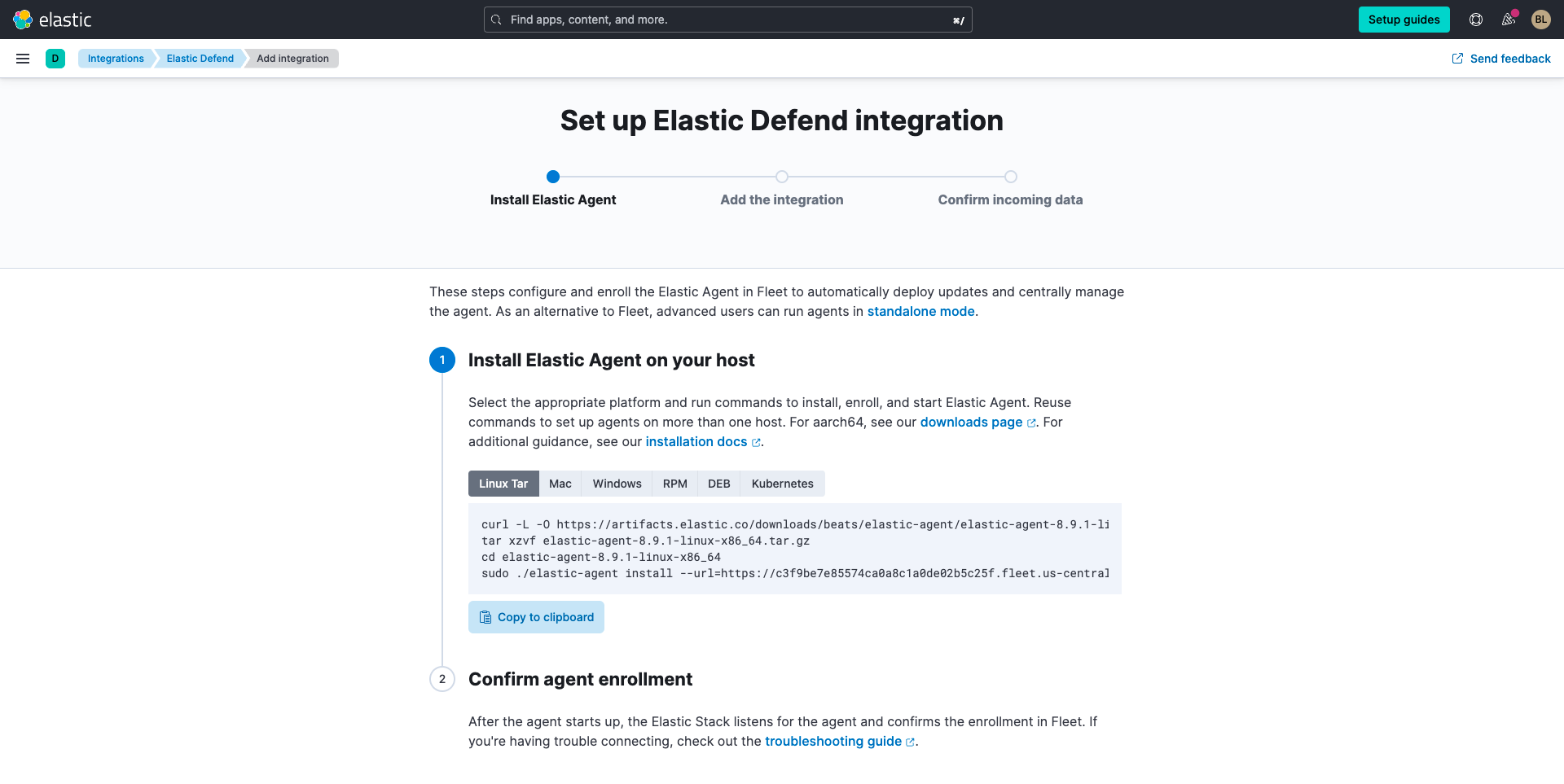

Basta clicar em Install Elastic Agent (Instalar o Elastic Agent), selecionar o sistema operacional apropriado e executar os comandos para instalar, inscrever e iniciar o Elastic Agent.

Depois de instalar o Elastic Agent, você verá uma confirmação de que seu agente foi inscrito com sucesso.

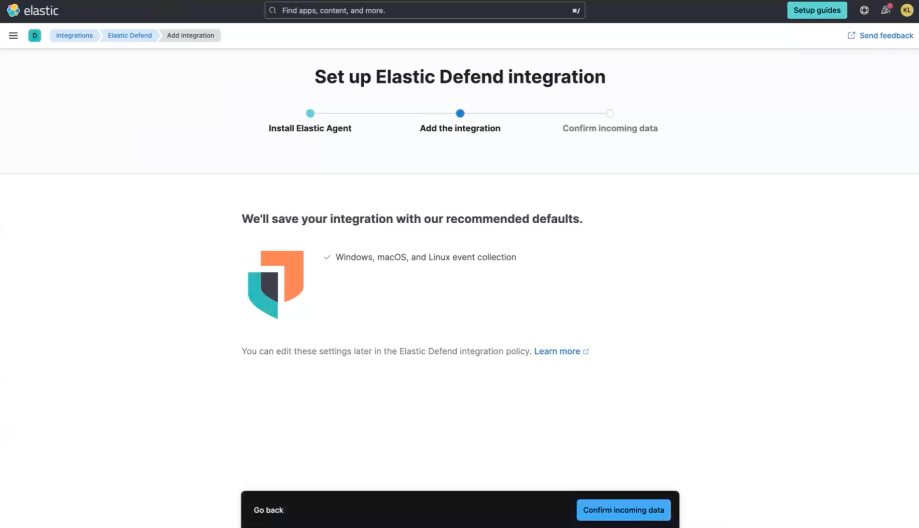

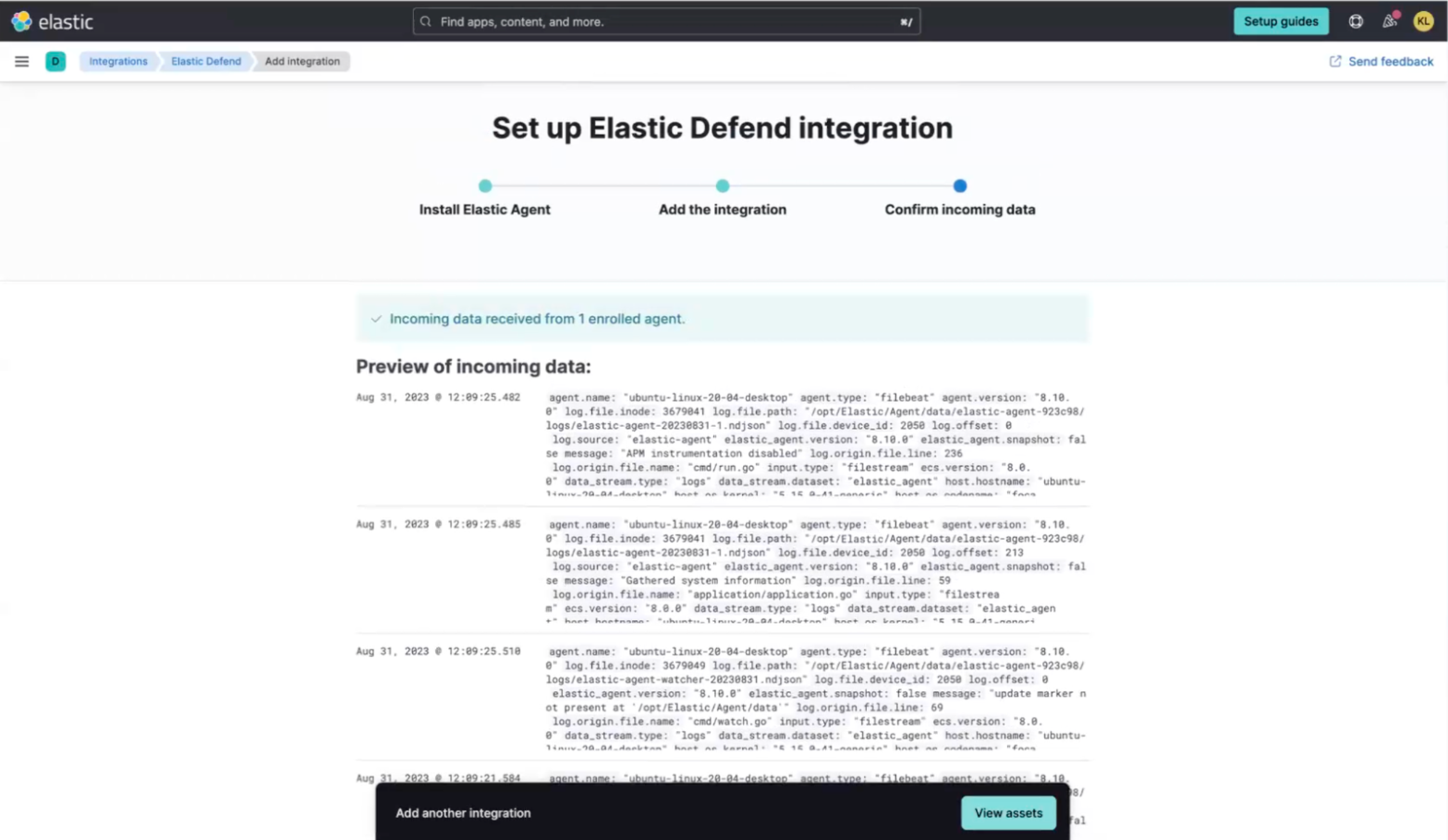

Em seguida, selecione Confirm incoming data (Confirmar os dados recebidos). Por padrão, o Elastic Defend é configurado apenas com a coleta de eventos habilitada.

Continue lendo para saber como ativar a experiência completa de detecção e resposta de endpoint (EDR) da Elastic habilitando prevenções de endpoint na política.

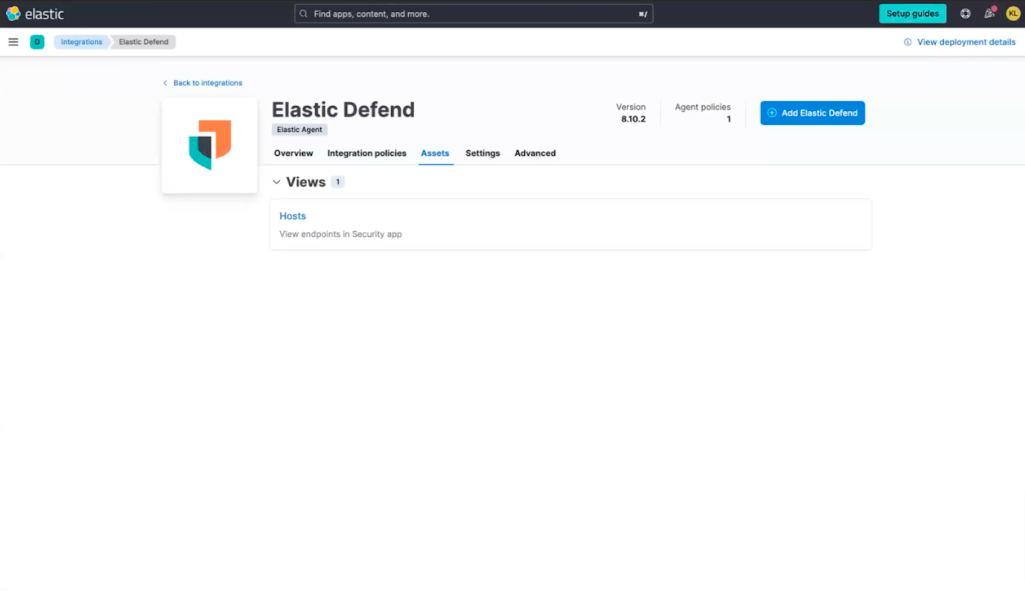

Em seguida, selecione View Assets (Ver ativos).

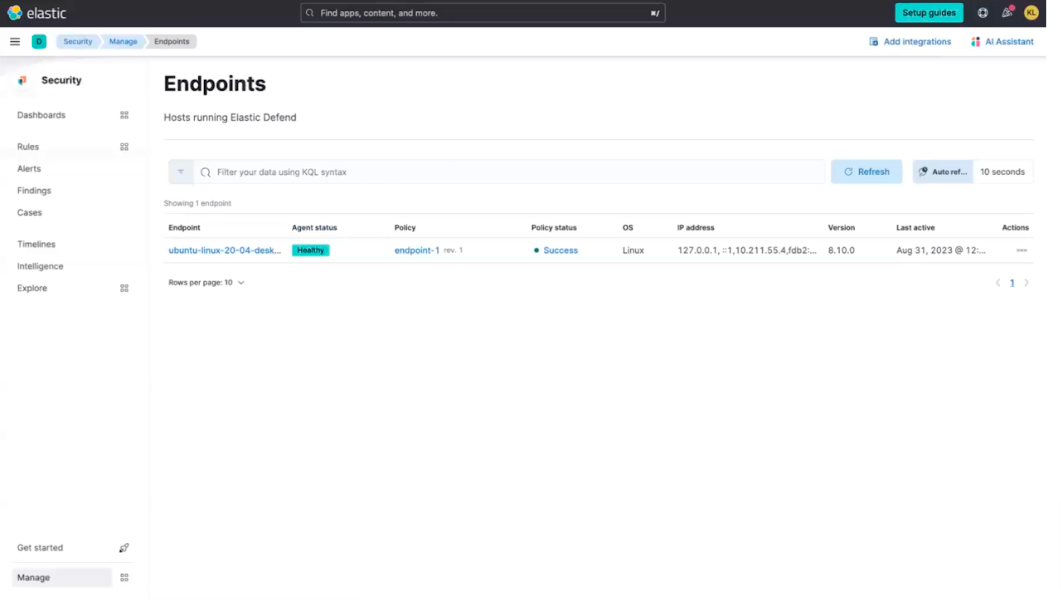

Depois, selecione Hosts.

O Elastic Security for Endpoints será apresentado a você. Na política, selecione o endpoint.

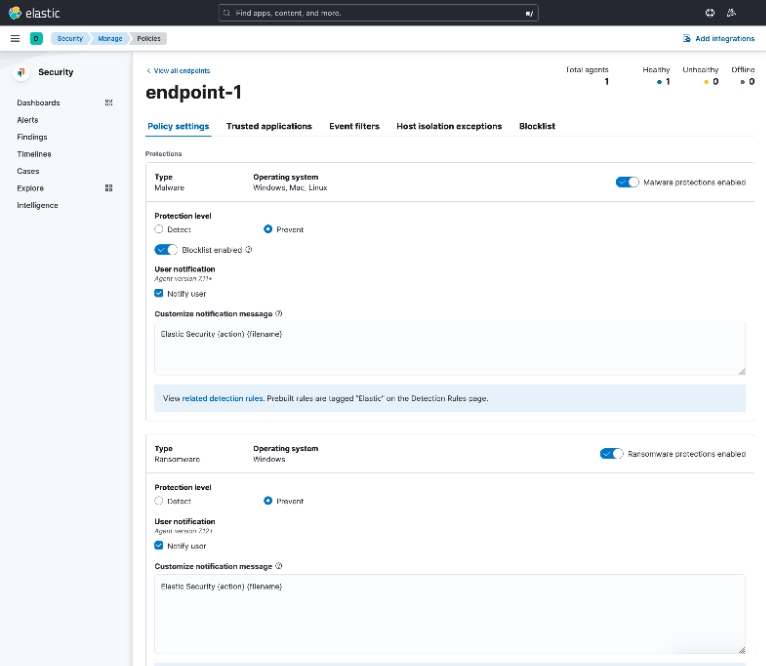

Para aproveitar as funcionalidades completas de detecção e resposta de endpoint (EDR), a partir daqui, à direita, basta habilitar as seguintes proteções na sua política:

- Proteções contra malware

- Proteções contra ransomware

- Proteções contra ameaças à memória

- Proteções contra comportamento malicioso

Para obter mais informações sobre como configurar sua política do Elastic Defend, consulte nossa documentação (em inglês).

Em seguida, selecione Save (Salvar) e estará tudo pronto para você começar a explorar seus dados.

Trabalhando com o Elastic Security for Endpoint

Analise seus dados

Vamos começar a explorar o que está acontecendo no seu ambiente. Tenha uma visão geral holística dos dados relevantes para a segurança, investigue eventos rapidamente e muito mais. A documentação abaixo (em inglês) mostra como explorar seu ambiente usando dashboards interativos e ferramentas analíticas.

Automatize a proteção

Em seguida, ative as regras de detecção prontas para uso (documentação em inglês):

- Gerenciar as regras de detecção

- Configurar ações de resposta

- Analisador de eventos

- Análise das respostas

Vá além, descobrindo ameaças desconhecidas com a detecção de anomalia baseada em ML. Além disso, proteja seus hosts implementando prevenção contra ransomware e malware por meio da integração do Elastic Defend para Elastic Agent.

Investigue e cace

O Elastic é a plataforma preferida para caça a ameaças e investigação de incidentes. Vamos colocá-lo à prova com seus dados. Use os recursos a seguir (em inglês) para realizar suas próprias investigações — desde a triagem inicial até o encerramento de um caso.

Próximas etapas

Parabéns por iniciar sua jornada no Elastic Security for Endpoint. Ao começar, analise as principais considerações operacionais, de segurança e de dados da sua implantação para aproveitar o Elastic ao máximo.

Recursos sobre segurança

- Começar a detectar ameaças nos meus dados com SIEM

- Começar a proteger seus ativos com gerenciamento da postura de segurança na nuvem

- Elastic Security Labs

- Threat hunting guide (Guia de caça a ameaças)

- Guia para fontes de dados de alto volume para SIEM

- Learn how to optimize your endpoint (Saiba como otimizar seu endpoint)